Campus Cyber - WIKI

Campus Cyber's news

Blog

Workgroups

GT Détection en environnement Cloud - Formation des analystes

Formation des analystes opérant en environnement Cloud (fr), Training of analysts operating in Cloud environments (en)

Cryptographie Post-Quantique

Sensibiliser aux enjeux de la Cryptographie Post Quantique et orienter les implémentations cryptographiques vers davantage d’agilité (fr), Raise awareness of the challenges of Post Quantum Cryptography and steer cryptographic implementations towards greater agility (en)

Cybersécurité Agile : SSDLC

Schéma de SSDLC qui intègre le design, l'architecture, le developpement, le testing et la maintenance (fr), SSDLC scheme integrating design, architecture, development, testing and maintenance (en)

GT Sécurisation des drones et robots - Etat de l’art des attaques et des défenses

Dresser l’état de l’art des attaques et des défenses sur les drones et robots afin d'établir un protocole de pentest (fr), Establish the state of the art of attacks and defences on drones and robots to define a generic pentest protocol (en)

GT Sécurisation du Cloud - Gouvernance des configurations dans le Cloud public

Groupe de travail dédié à la gouvernance des configurations dans le Cloud public (fr), Working group dedicated to configuration governance in the public cloud (en)

Crise cyber et entrainement : doctrine

Doctrine et méthode de résilience cyber et gestion de crise d’origine cyber. (fr), Doctrine and method for cyber resilience and cyber crisis management. (en)

Commons

Cas d'usage IA et Cybersécurité

Le groupe de travail IA et cybersécurité a identifié plusieurs cas d'usages, listés ci-dessous. (fr)

Plan de Communication Cyber Augmenté

Le GT Sensibilisation a créé le PCCA - Plan de Communication Cyber Augmenté - pour diffuser massivement des messages de sensibilisation aux risques cyber. (fr), The Awareness WG has created the PCCA - Plan de Communication Cyber Augmenté - to massively disseminate cyber risk awareness messages. (en)

Mini-série cyber sécurité

Proposition de synopsis pour la création d'une mini-série de sensibilisation aux risques cyber (fr), Synopsis proposition for the creation of a mini-serie about cyber risks sensibilisation (en)

Fiche méthode : rançongiciel

Un rançongiciel (EN: ransomware) est un programme malveillant exfiltrant et/ou chiffrant les données du parc informatique, avec une demande de rançon. Un rançongiciel peut conduire à une indisponibilité d’une partie significative du parc informatique mettant en jeu la survie de l’organisation. (fr)

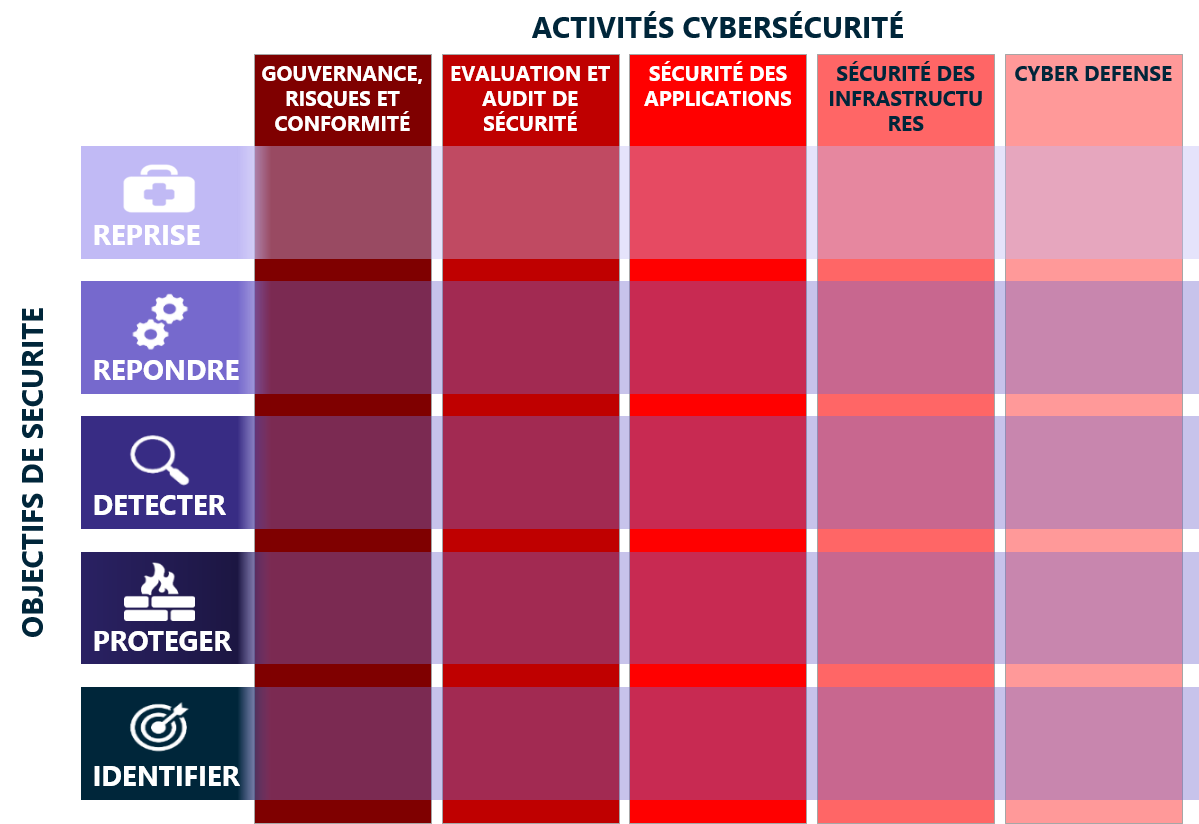

Cybersécurité Agile - Gouvernance

Livrable du Groupe de travail Cybersécurité Agile - Stream Gouvernance (fr), Deliverable from the Agile Cybersecurity Working Group - Governance Stream (en)

Réglementation de l'IA

Synthèse de la règlemention européen dite « Artificial Intelligence Act ». (fr)

Communities of interest

Workgroups logbook

Contributions

This is a "read-only" wiki for the moment. Contributions / modifications or informations requests can be adressed at : communautes@campuscyber.fr