Campus Cyber - WIKI

Campus Cyber's news

Blog

Workgroups

Cryptographie Post-Quantique

Sensibiliser aux enjeux de la Cryptographie Post Quantique et orienter les implémentations cryptographiques vers davantage d’agilité (fr), Raise awareness of the challenges of Post Quantum Cryptography and steer cryptographic implementations towards greater agility (en)

GT Détection en environnement Cloud - Formation des analystes

Formation des analystes opérant en environnement Cloud (fr), Training of analysts operating in Cloud environments (en)

GT Sécurisation du Cloud - Gouvernance des configurations dans le Cloud public

Groupe de travail dédié à la gouvernance des configurations dans le Cloud public (fr), Working group dedicated to configuration governance in the public cloud (en)

Cybersécurité Agile : SSDLC

Schéma de SSDLC qui intègre le design, l'architecture, le developpement, le testing et la maintenance (fr), SSDLC scheme integrating design, architecture, development, testing and maintenance (en)

GT Détection en environnement Cloud - Cartographie des risques dans le Cloud

Etablir une cartographie des risques fréquemment rencontrés dans un environnement Cloud (fr), Mapping the risks frequently observed in a Cloud environment (en)

GT CTI - Threat Intelligence Platform

Structurer et implémenter un commun de la cyber pour le partage de données en lien avec la Cyber Threat Intelligence. (fr), Structuring and implementing a cyber commons for data sharing in connection with Cyber Threat Intelligence. (en)

Commons

Doctrine CTI

Document créé par le GT CTI, cette "Doctrine" décrit les règles, lignes directrices et méthodes pour créer et partager du renseignement d'intérêt cyber. (fr), A document created by the CTI WG, this "Doctrine" describes the rules, guidelines and methods for creating and sharing intelligence of cyber interest. (en)

Identification Ami-Ennemi

Production of the ‘Identification Ami-Ennemi’ WG as part of the ‘Securing drones and robots’ Community of Interest. (en), Production du GT "Identification Ami-Ennemi" de la Communauté d'intérêt "Sécurisation des drones et robots" (fr)

Fiche méthode : Exercice de sensibilisation

La sensibilisation à la gestion de crise cyber porte généralement sur la construction ou l’amélioration du dispositif de crise et réunit les différentes personnes impliquées autour d’une table. (fr)

Formation des analystes Cloud - Référentiel de formation

Référentiel de formation pour les analystes Cloud, en fonction de leur niveau et de leurs responsabilités. (fr), Training reference framework for Cloud analysts, according to their level and responsabilities. (en)

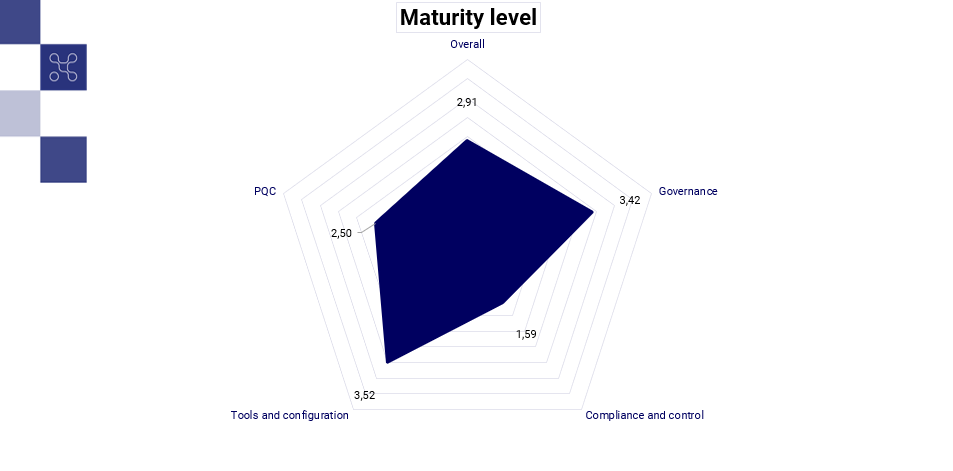

Matrice d'évaluation du niveau de maturité d'une organisation en matière de PQC

Ce document est destiné à aider les entreprises qui le souhaitent à évaluer leur posture et leur niveau de maturité quant à leur exposition et à leur capacité à se protéger contre la menace quantique. Il s'agit d'un cadre général pour inspirer les entreprises qui le souhaitent. (fr), This document is intended to help companies that wish to assess their posture and maturity level with regard to their exposure and ability to protect themselves against the quantum threat. It is a general framework to inspire companies that wish to do so. (en)

Fiche méthode : Exercice DDoS

Une attaque de Déni de Service Distribué (DDoS) consiste en une surcharge d’une application (site web, API, etc.) par une multitude de requêtes, conduisant à un éventuel arrêt de fonctionnement de l’application. (fr), A Distributed Denial of Service (DDoS) attack consists of overloading an application (website, API, etc.) with a multitude of by a multitude of requests, leading to the application eventually of the application. (en)

Communities of interest

Workgroups logbook

Contributions

This is a "read-only" wiki for the moment. Contributions / modifications or informations requests can be adressed at : communautes@campuscyber.fr