Campus Cyber - WIKI

The Studio des Communs is the Campus Cyber's hub in charge of cybersecurity commons, from production to distribution for the entire ecosystem. This Wiki lets you follow the work of the Communities of Interest and find their productions.

Campus Cyber's news

Blog

Every month, you'll find the Sum'Up Studio to keep you informed of the progress of Studio des Communs projects, working groups and communities of interest.

INsiders

The replays are online !

Once a month, the Studio des Communs team's presents a topic: a workgroup production, a project in progress, partnerships, viewpoints on current events...

.

You'll find all of our INsiders in the Ressources page.

Workgroups

The Working Groups bring together experts around themes identified by the Communities of Interest to produce deliverables that will be shared by the ecosystem.

Crise cyber et entrainement : méthodologie d'entrainement

Développer une méthodologie d’entrainement générique

Cybersécurité Agile : Security Champions & SME

Identifier l'intérêt pour les organisations d'avoir des Security Champions et Subject Matter Expert

Cybersécurité Agile : Technologies

Mise en place d'un ramp-up technologique pour définir une stratégie et un plan de mise en œuvre

GT Formation - Rayonnement matrice des compétences

Promouvoir les travaux menés autour des matrices des compétences des métiers de la cybersécurité.

Cybersécurité Agile : Security Champions & SME

Identifier l'intérêt pour les organisations d'avoir des Security Champions et Subject Matter Expert

GT Détection en environnement Cloud - Formation des analystes

Formation des analystes opérant en environnement Cloud

Commons

The Working Groups work on the production of Commons, which can be publications, PoCs, platforms, guides, specifications... See below for available productions.

Rapport de Pentest noeud Ethereum

Rapport de Pentest noeud Ethereum

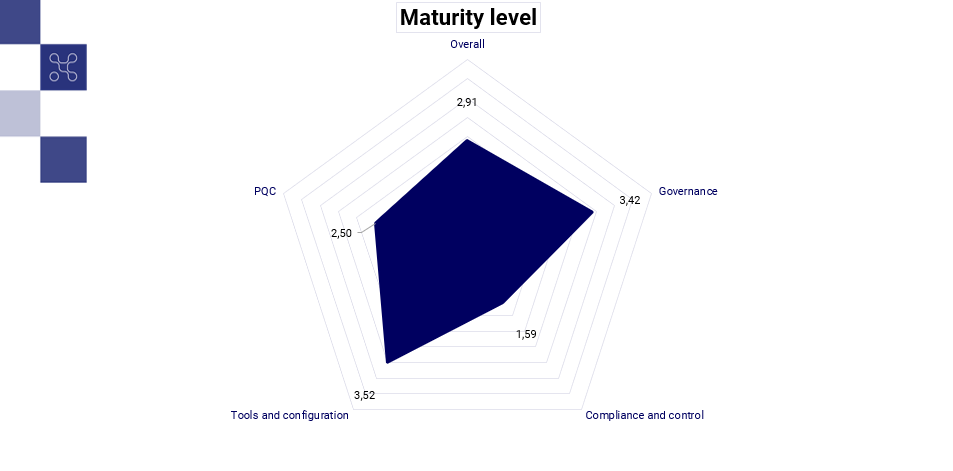

Matrice d'évaluation du niveau de maturité d'une organisation en matière de PQC

Ce document est destiné à aider les entreprises qui le souhaitent à évaluer leur posture et leur niveau de maturité quant à leur exposition et à leur capacité à se protéger contre la menace quantique. Il s'agit d'un cadre général pour inspirer les entreprises qui le souhaitent.

Formation des analystes Cloud - Exercices de cadrage

Exercices d'entrainement pour les analystes Cloud, en fonction de leur niveau et de leurs responsabilités.

Cartographie des risques dans le cloud

Le présent document traite de la problématique de la détection d’attaques potentielles ou avérées sur un environnement de production numérique hébergé sur le Cloud public, privé ou hybride. Les principales attaques à détecter sont celles relatives à des risques dont l’identification servira de base au développement d’une stratégie de détection efficace, en considérant la spécificité du Cloud.

Fiche méthode : Exercice de sensibilisation

La sensibilisation à la gestion de crise cyber porte généralement sur la construction ou l’amélioration du dispositif de crise et réunit les différentes personnes impliquées autour d’une table.

Fiche méthode : Exercice DDoS

Une attaque de Déni de Service Distribué (DDoS) consiste en une surcharge d’une application (site web, API, etc.) par une multitude de requêtes, conduisant à un éventuel arrêt de fonctionnement de l’application.

Communities of interest

You'll also find the workgroups logbooks

Contributions

This is a "read-only" wiki for the moment. Contributions / modifications or informations requests can be adressed at : communautes@campuscyber.fr