« Wiki du campus cyber/en » : différence entre les versions

Aucun résumé des modifications |

Mise à jour pour être en accord avec la nouvelle version de la source de la page |

||

| Ligne 1 : | Ligne 1 : | ||

__NOTOC____NOEDITSECTION__<div class="homepage-banner"> | __NOTOC____NOEDITSECTION__<div class="mw-translate-fuzzy"> | ||

<div class="homepage-banner"> | |||

<div class="homepage-banner-content"> | <div class="homepage-banner-content"> | ||

<h1>Studio des Communs - WIKI <span>.</span></h1> | <h1>Studio des Communs - WIKI <span>.</span></h1> | ||

| Ligne 6 : | Ligne 7 : | ||

<span>'''{{#ask:[[Category:Cas d'usage]]|format=count}}''' Use cases</span> | <span>'''{{#ask:[[Category:Cas d'usage]]|format=count}}''' Use cases</span> | ||

<span>'''{{#ask:[[Category:Communauté d'intérêt]]|format=count}}''' Communities</span> | <span>'''{{#ask:[[Category:Communauté d'intérêt]]|format=count}}''' Communities</span> | ||

</div></div> | </div></div> | ||

</div> | |||

<div id="actu-rss"> | <div id="actu-rss"> | ||

Version du 18 janvier 2024 à 12:28

Campus Cyber's news

Blog

Workgroups

Crise cyber et entrainement : doctrine

Doctrine et méthode de résilience cyber et gestion de crise d’origine cyber.

GT Sécurisation des drones et robots - Etat de l’art des attaques et des défenses

Dresser l’état de l’art des attaques et des défenses sur les drones et robots afin d'établir un protocole de pentest

GT Détection en environnement Cloud - Formation des analystes

Formation des analystes opérant en environnement Cloud

Cybersécurité Agile : Security Champions & SME

Identifier l'intérêt pour les organisations d'avoir des Security Champions et Subject Matter Expert

Cybersécurité Agile : SSDLC

Schéma de SSDLC qui intègre le design, l'architecture, le developpement, le testing et la maintenance

Cybersécurité Agile : SSDLC

Schéma de SSDLC qui intègre le design, l'architecture, le developpement, le testing et la maintenance

Commons

Guide d'implémentation des recommandations pour un système d'IA générative

L'objectif de ce document est de traduire les principes de sécurité recommandés par l’ANSSI (dans le document "Recommandations de sécurité pour un système d'IA générative, publié en avril 2024) en actions concrètes, mesures et méthodes pour implémenter les recommandations du guide.

L'intelligence artificielle en cybersécurité

Identifie et analyse certains cas d'usage où l’Intelligence Artificielle permet des avancées pour la cybersécurité.

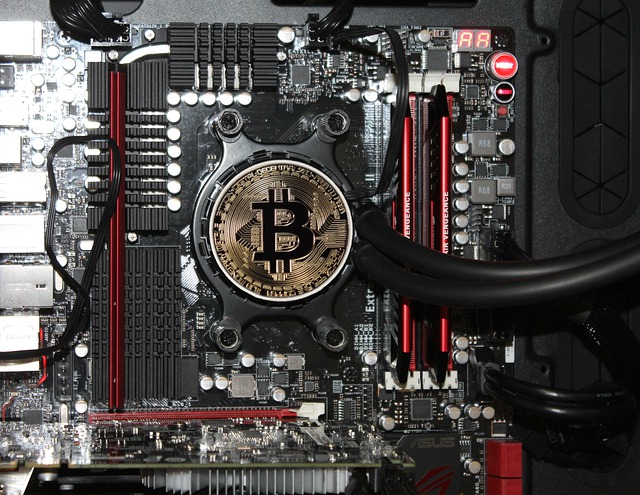

Catalogue d'attaques des crypto-actifs (EN)

Référencer et suivre l'évolution des cyberattaques sur les crypto-actifs

TCFU - Note MCS - Maintien en Condition de Sécurité

Le Groupe d'Echange Transports Collectifs Ferroviaires et Urbains a produit une note pour définir les principes et la mise en oeuvre de contrat MCS harmonisé.

Livre Blanc - Gestion des Vulnérabilités

Ce Livre Blanc est un guide à la bonne gestion de vulnérabilités dans un système informatique, de leur détection à la remédiation, jusqu'à la phase de retour d'expérience.

Méthodologie d'évaluation sur noeuds Ethereum inspiré de la CSPN

L'objectif de cette production est de vérifier si la méthodologie d'évaluation EN 17640 peut être utilisée pour l'évaluation des nœuds Ethereum dans le cadre du schéma de certification C.S.P.N.

Communities of interest

Workgroups logbook

Contributions

This is a "read-only" wiki for the moment. Contributions / modifications or informations requests can be adressed at : communautes@campuscyber.fr