« Wiki du campus cyber/en » : différence entre les versions

Aucun résumé des modifications |

Aucun résumé des modifications |

||

| Ligne 68 : | Ligne 68 : | ||

<div class="smw-template-furtherresults"> [[Thèmes|See all workgroups]] </div> | <div class="smw-template-furtherresults"> [[Thèmes|See all workgroups]] </div> | ||

==Commons== | ==Commons== | ||

<div> | |||

The Working Groups work on the production of Commons, which can be publications, PoCs, platforms, guides, specifications... See below for available productions. | |||

</div> | |||

<div class="class-feed common-feed">{{#ask: | <div class="class-feed common-feed">{{#ask: | ||

[[Category:Commun]][[Langue::{{USERLANGUAGECODE}}]] | [[Category:Commun]][[Langue::{{USERLANGUAGECODE}}]] | ||

| Ligne 82 : | Ligne 84 : | ||

}}</div> <!-- plainlist --> | }}</div> <!-- plainlist --> | ||

<div class="smw-template-furtherresults"> [[Productions|See all commons]] </div> | <div class="smw-template-furtherresults"> [[Productions|See all commons]] </div> | ||

<div class="mw-translate-fuzzy"> | <div class="mw-translate-fuzzy"> | ||

Version du 10 juillet 2024 à 10:13

The Studio des Communs is the Campus Cyber's hub in charge of cybersecurity commons, from production to distribution for the entire ecosystem. This Wiki lets you follow the work of the Communities of Interest and find their productions.

Campus Cyber's news

Every month, you'll find the Sum'Up Studio to keep you informed of the progress of Studio des Communs projects, working groups and communities of interest.

Blog

INsiders

The replays are online !

Once a month, the Studio des Communs team's presents a topic: a workgroup production, a project in progress, partnerships, viewpoints on current events...

.

You'll find all of our INsiders in the Ressources page.

Workgroups

The Working Groups bring together experts around themes identified by the Communities of Interest to produce deliverables that will be shared by the ecosystem.

Cybersécurité Agile : Security Champions & SME

Identifier l'intérêt pour les organisations d'avoir des Security Champions et Subject Matter Expert

Cybersécurité Agile : Technologies

Mise en place d'un ramp-up technologique pour définir une stratégie et un plan de mise en œuvre

GT Sécurisation des drones et robots - Etat de l’art des attaques et des défenses

Dresser l’état de l’art des attaques et des défenses sur les drones et robots afin d'établir un protocole de pentest

Cryptographie Post-Quantique : Agilité

Création d'une matrice d'auto évaluation de la crypto-agilité d'une entreprise

GT CTI - Threat Intelligence Platform

Structurer et implémenter un commun de la cyber pour le partage de données en lien avec la Cyber Threat Intelligence.

Crise cyber et entrainement : outillage

Développer des outils dédiés à l’évaluation de maturité et à la gestion de crise d’origine cyber.

Commons

The Working Groups work on the production of Commons, which can be publications, PoCs, platforms, guides, specifications... See below for available productions.

Méthodologie d'évaluation des Smart Contract inspiré de la CSPN

L'objectif de cette production est de vérifier si la méthodologie d'évaluation EN 17640 peut être utilisée pour l'évaluation des Smart Contracts dans le cadre du schéma de certification C.S.P.N.

Identification Ami-Ennemi

Production du GT "Identification Ami-Ennemi" de la Communauté d'intérêt "Sécurisation des drones et robots"

Formation des analystes Cloud - Référentiel de formation

Référentiel de formation pour les analystes Cloud, en fonction de leur niveau et de leurs responsabilités.

Synthèse Formation Cycle 2

Le GT Formation a pour objectif de proposer des actions pour rendre visibles les offres de formation et ainsi alimenter la filière en nouvelles recrues au bon niveau de compétence.

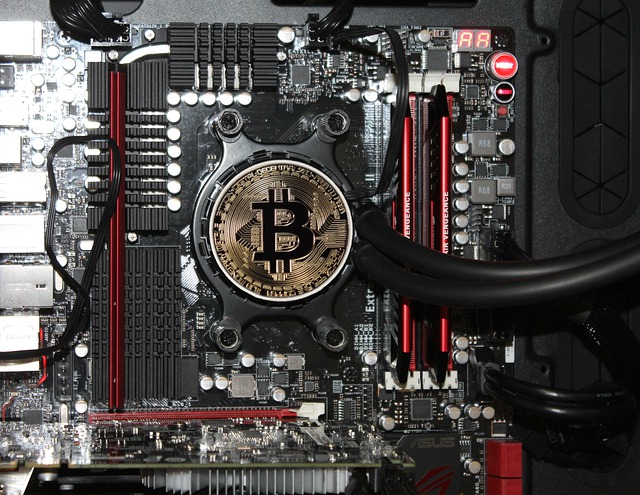

Catalogue d'attaques des crypto-actifs (EN)

Référencer et suivre l'évolution des cyberattaques sur les crypto-actifs

Méthodologie de développement d'une stratégie d'entraînement

Le but est de structurer un programme d’entraînement en cohérence avec les objectifs à long terme préalablement définis, visant à renforcer les capacités de réponse à la crise.

Communities of interest

Workgroups logbook

Contributions

This is a "read-only" wiki for the moment. Contributions / modifications or informations requests can be adressed at : communautes@campuscyber.fr