« Wiki du campus cyber/en » : différence entre les versions

Mise à jour pour être en accord avec la nouvelle version de la source de la page |

Aucun résumé des modifications |

||

| Ligne 15 : | Ligne 15 : | ||

</div> | </div> | ||

==Blog== | ==Blog== | ||

<div class="class-feed workgroup-feed"> | <div class="class-feed workgroup-feed"> | ||

| Ligne 21 : | Ligne 20 : | ||

[[Category:Blogpost]][[Langue::{{USERLANGUAGECODE}}]] | [[Category:Blogpost]][[Langue::{{USERLANGUAGECODE}}]] | ||

|?ImageStr | |?ImageStr | ||

|?ShortDescription@{{USERLANGUAGECODE}}= Description|+lang={{USERLANGUAGECODE}} | <!-- |?ShortDescription@{{USERLANGUAGECODE}}= Description|+lang={{USERLANGUAGECODE}} --> | ||

|format=template | |format=template | ||

|template=Ask home cards pictures | |template=Ask home cards pictures | ||

| Ligne 29 : | Ligne 28 : | ||

}}</div><!-- plainlist --> | }}</div><!-- plainlist --> | ||

<div class="smw-template-furtherresults"> [[Articles|See all posts]] </div> <!-- attention, page à créer pour tous les articles ! --> | <div class="smw-template-furtherresults"> [[Articles|See all posts]] </div> <!-- attention, page à créer pour tous les articles ! --> | ||

==Workgroups== | ==Workgroups== | ||

Version du 5 janvier 2024 à 14:01

Campus Cyber's news

Blog

Workgroups

Crise cyber et entrainement : outillage

Développer des outils dédiés à l’évaluation de maturité et à la gestion de crise d’origine cyber.

GT CTI - Threat Intelligence Platform

Structurer et implémenter un commun de la cyber pour le partage de données en lien avec la Cyber Threat Intelligence.

GT Détection en environnement Cloud - Formation des analystes

Formation des analystes opérant en environnement Cloud

GT Détection en environnement Cloud - Panorama des solutions

Panorama des solutions de détection dans le Cloud

Cybersécurité Agile : SSDLC

Schéma de SSDLC qui intègre le design, l'architecture, le developpement, le testing et la maintenance

Cryptographie Post-Quantique

Sensibiliser aux enjeux de la Cryptographie Post Quantique et orienter les implémentations cryptographiques vers davantage d’agilité

Commons

Analyse des attaques sur les systèmes de l'IA

Production du livrable "Analyse des attaques sur les systèmes de l'IA" dans le cadre de la Communauté d'Intérêt Sécurité de l'IA co-piloté par le Campus Cyber et le Hub France IA

Identification Ami-Ennemi

Production du GT "Identification Ami-Ennemi" de la Communauté d'intérêt "Sécurisation des drones et robots"

Fiche méthode : attaque par chaîne d'approvisionnement

Une attaque sur la chaine d’approvisionnement (EN: Supply chain attack) est une attaque qui vise un fournisseur de service ou partenaire. Les attaquants visent par exemple à arrêter certains systèmes critiques ou à s’installer dans les systèmes à des fins d’espionnage, comme ce fût le cas dans l’attaque de SolarWinds.

Spécifications générales et gouvernance wiki

Synthèse des spécifications du wiki et du modèle de gouvernance à développer.

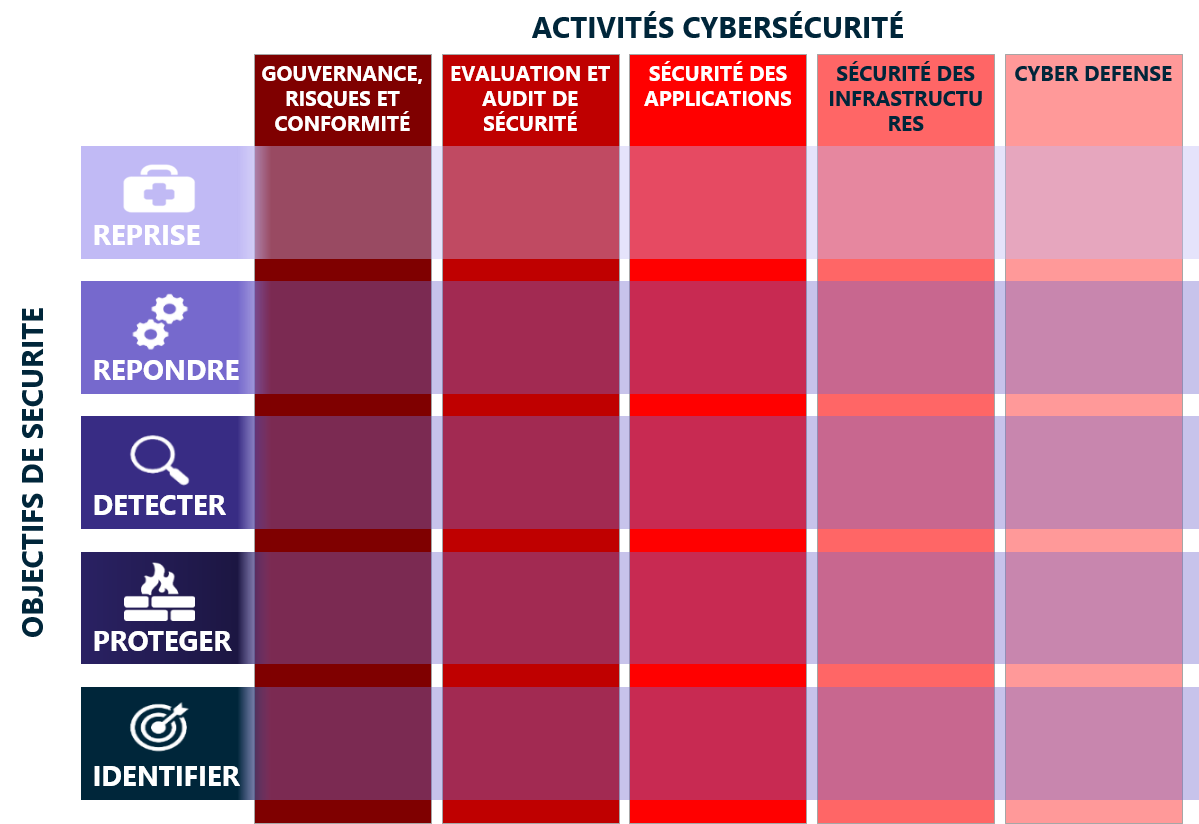

Cas d'usage IA et Cybersécurité

Le groupe de travail IA et cybersécurité a identifié plusieurs cas d'usages, listés ci-dessous.

Sécurisation de la donnée dans le Cloud

Ce guide de "Sécurisation de la donnée dans le Cloud" s’adresse aux professionnels en charge de concevoir ou de déployer des solutions Cloud – architectes, développeurs, référents sécurité… Il se concentre sur un levier fondamental de la sécurité des données : le chiffrement.

Communities of interest

Workgroups logbook

Contributions

This is a "read-only" wiki for the moment. Contributions / modifications or informations requests can be adressed at : communautes@campuscyber.fr