« Wiki du campus cyber » : différence entre les versions

Aucun résumé des modifications |

Cette version a été marquée à traduire |

||

| Ligne 11 : | Ligne 11 : | ||

<div id="actu-rss"> | <div id="actu-rss"> | ||

==Actualités du Campus Cyber== | ==Actualités du Campus Cyber== <!--T:2--> | ||

<div class="rss-feed"><rss max=3 date="d.m.Y">https://campuscyber.fr/decouvrez-les-dernieres-actualites-du-campus-cyber/feed/</rss></div> | <div class="rss-feed"><rss max=3 date="d.m.Y">https://campuscyber.fr/decouvrez-les-dernieres-actualites-du-campus-cyber/feed/</rss></div> | ||

</div> | </div> | ||

Version du 5 janvier 2024 à 13:06

Actualités du Campus Cyber

Blog

Groupes de travail en cours

Cybersécurité Agile : Security Champions & SME

Identifier l'intérêt pour les organisations d'avoir des Security Champions et Subject Matter Expert

Cryptographie Post-Quantique : Agilité

Création d'une matrice d'auto évaluation de la crypto-agilité d'une entreprise

GT Détection en environnement Cloud - Formation des analystes

Formation des analystes opérant en environnement Cloud

GT Formation - Rayonnement matrice des compétences

Promouvoir les travaux menés autour des matrices des compétences des métiers de la cybersécurité.

Crise cyber et entrainement : doctrine

Doctrine et méthode de résilience cyber et gestion de crise d’origine cyber.

GT Sécurisation des drones et robots - Authentification dans les essaims

Gestion de l'authentification dans les essaims de drones

Communs

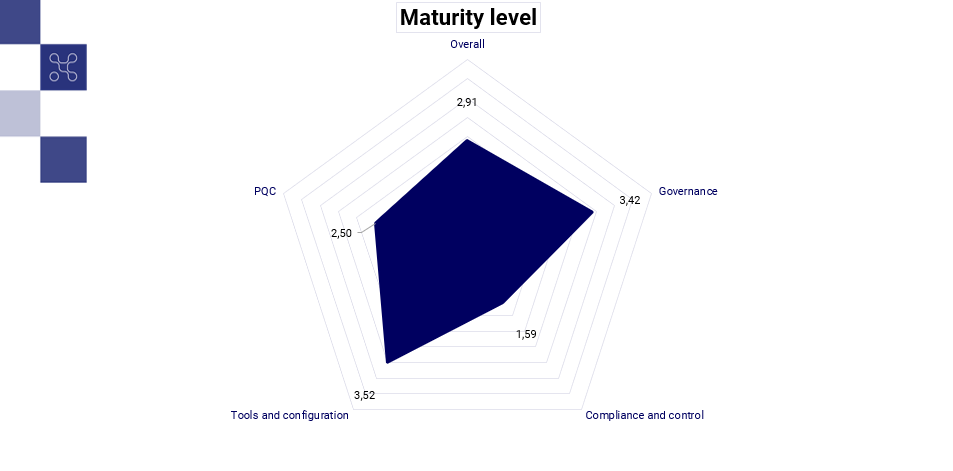

Matrice d'évaluation du niveau de maturité d'une organisation en matière de PQC

Ce document est destiné à aider les entreprises qui le souhaitent à évaluer leur posture et leur niveau de maturité quant à leur exposition et à leur capacité à se protéger contre la menace quantique. Il s'agit d'un cadre général pour inspirer les entreprises qui le souhaitent.

Doctrine CTI

Document créé par le GT CTI, cette "Doctrine" décrit les règles, lignes directrices et méthodes pour créer et partager du renseignement d'intérêt cyber.

Fiche pratique : Prévenir les risques cyber d'une supply chain

La cybersécurité dans la supply chain, où les enjeux sectoriels mettent en lumière l’importance de distinguer entre opérer un Système d’information et fournir un service, met en évidence le rôle clef des sous-traitants, la nécessité d’une confiance mutuelle et des normes de sécurité élevées. La cybersécurité dans la supply chain, où les enjeux sectoriels mettent en lumière l’importance de distinguer entre opérer un Système d’information et fournir un service, met en évidence le rôle clef des sous-traitants, la nécessité d’une confiance mutuelle et des normes de sécurité élevées.

Méthodologie d'évaluation des Smart Contract inspiré de la CSPN

L'objectif de cette production est de vérifier si la méthodologie d'évaluation EN 17640 peut être utilisée pour l'évaluation des Smart Contracts dans le cadre du schéma de certification C.S.P.N.

Synthèse Ressources Mutualisées

Synthèse des travaux d'analyses du GT Ressources Mutualisées

UC5 : Machine Learning vs DDoS

Développement du Use Case pédagogique "Machine Learning vs Attaque DDoS" dans le cadre du GT IA et Cyber

Communautés d'intérêt

Retrouvez les journaux de bord des Groupes de Travail

Contributions

Le wiki est pour le moment en "lecture seule". Pour toute demande de contribution / modification, vous pouvez vous adresser à : communautes@campuscyber.fr