Campus Cyber - WIKI

The Studio des Communs is the Campus Cyber's hub in charge of cybersecurity commons, from production to distribution for the entire ecosystem. This Wiki lets you follow the work of the Communities of Interest and find their productions.

Campus Cyber's news

Every month, you'll find the Sum'Up Studio to keep you informed of the progress of Studio des Communs projects, working groups and communities of interest.

Blog

INsiders

The replays are online !

Once a month, the Studio des Communs team's presents a topic: a workgroup production, a project in progress, partnerships, viewpoints on current events...

.

Retrouvez tous nos INsiders dans la rubrique Ressources.

Workgroups

Cybersécurité Agile : Technologies

Mise en place d'un ramp-up technologique pour définir une stratégie et un plan de mise en œuvre

Cybersécurité Agile : SSDLC

Schéma de SSDLC qui intègre le design, l'architecture, le developpement, le testing et la maintenance

GT Sécurisation du Cloud - Sécurité de la donnée

GT dédié à la sécurisation et au chiffrement des données dans le Cloud : chiffrement at rest, en transit, in use, gestion des clés, des certificats, BYOK,HYOK & co, Confidential Computing

GT CTI - Threat Intelligence Platform

Structurer et implémenter un commun de la cyber pour le partage de données en lien avec la Cyber Threat Intelligence.

GT Sécurisation des drones et robots - Authentification dans les essaims

Gestion de l'authentification dans les essaims de drones

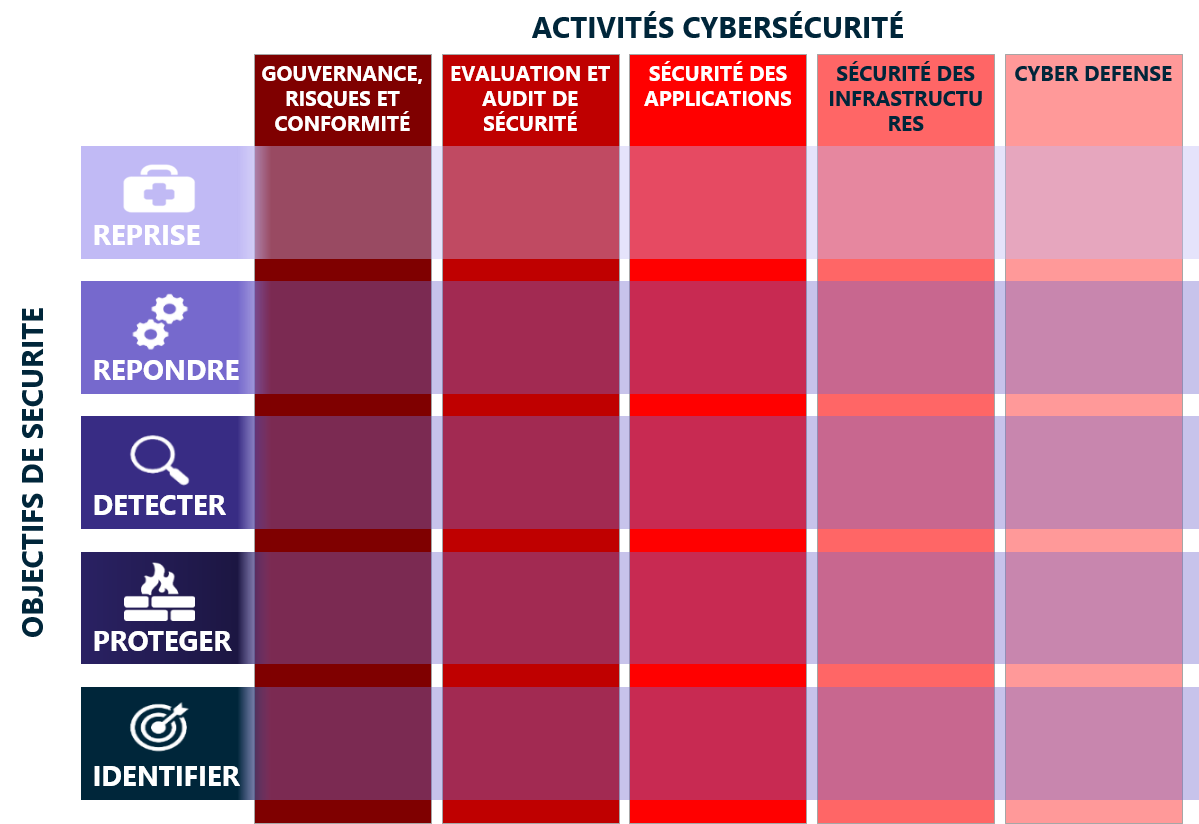

GT Formation - Rayonnement matrice des compétences

Promouvoir les travaux menés autour des matrices des compétences des métiers de la cybersécurité.

Commons

Cas d'usage IA et Cybersécurité

Le groupe de travail IA et cybersécurité a identifié plusieurs cas d'usages, listés ci-dessous.

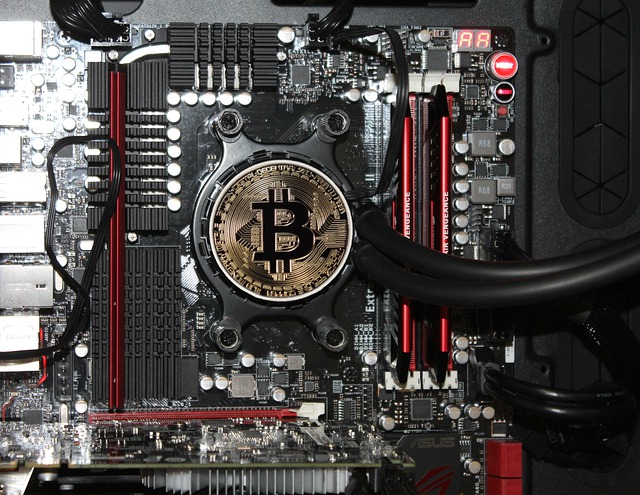

Catalogue d'attaques des crypto-actifs (EN)

Référencer et suivre l'évolution des cyberattaques sur les crypto-actifs

Formation des analystes Cloud - Fiches métiers

Détails des compétences nécessaires aux Analystes Cloud, en fonction de leur niveau de compétences et de responsabilités.

TCFU - Note MCS - Maintien en Condition de Sécurité

Le Groupe d'Echange Transports Collectifs Ferroviaires et Urbains a produit une note pour définir les principes et la mise en oeuvre de contrat MCS harmonisé.

Sécurisation de la donnée dans le Cloud

Ce guide de "Sécurisation de la donnée dans le Cloud" s’adresse aux professionnels en charge de concevoir ou de déployer des solutions Cloud – architectes, développeurs, référents sécurité… Il se concentre sur un levier fondamental de la sécurité des données : le chiffrement.

Fiche Pratique : Rôles et fonctions en crise d'origine cyber

La gestion d’une crise d’origine cyber implique une mobilisation à plusieurs niveaux de l’organisation : stratégique ou décisionnel, et opérationnel et/ou tactique. Pour faciliter l’appropriation et la mise en place du dispositif de gestion de crise, Il est essentiel de structurer les rôles et les missions de chacun et d’anticiper leur tenue sur le temps long.

Communities of interest

Workgroups logbook

Contributions

This is a "read-only" wiki for the moment. Contributions / modifications or informations requests can be adressed at : communautes@campuscyber.fr